联系我们

在企业与互联网的连接链路中,出口网关是核心 “门户” 设备,承担着流量转发、安全防护、资源管控等关键职责。尤其在网络安全威胁日益复杂的当下,具备安全能力的出口网关已成为企业网络架构的 “第一道防线”。以下从定义、核心功能、选型维度三方面展开详细说明。

一、出口网关是什么?

出口网关(Exit Gateway)是企业 / 组织内部网络与外部网络(如互联网、合作伙伴专网)连接的 “唯一出入口”,本质是一种集路由转发、协议转换、流量管理与安全防护于一体的网络设备。

它的核心作用是 “桥梁 + 关卡”:

桥梁角色:实现内部私有 IP 与公网 IP 的转换(NAT 功能),让内部终端能访问外部网络,同时让外部合法流量(如客户访问企业官网)能进入内部特定服务器;

关卡角色:对进出网络的流量进行 “过滤与管控”,阻止恶意流量入侵,规范内部用户的上网行为,是网络边界安全的核心载体。

常见应用场景包括:企业总部与互联网的连接、分支机构通过总部出口网关访问外网、连锁门店集中式上网管控等。

二、网络安全出口网关的核心功能

安全出口网关并非单一 “防火墙”,而是 **“多安全能力融合的一体化设备”**,其功能覆盖 “防护、管控、可视、运维” 四大维度,具体可拆解为以下 8 类核心能力:

功能类别 | 具体作用 | 应用场景举例 |

1. 基础网络转发 | - 路由协议支持(静态路由、OSPF、BGP 等)- NAT 转换(动态 NAT、静态 NAT、PAT 端口地址转换)- 双 WAN 口 / 多 WAN 口负载均衡(提高带宽利用率、实现链路冗余) | - 企业多条宽带(电信 + 联通)接入,自动分配流量避免单链路拥堵- 内部员工通过 PAT 共享公网 IP 访问互联网 |

2. 边界防火墙防护 | - 状态检测防火墙(基于 “源 IP、目的 IP、端口、协议” 的四层过滤)- 应用层防火墙(L7 层防护,识别并管控特定应用如微信、抖音)- 防 DoS/DDoS 攻击(拦截 SYN Flood、UDP Flood 等流量攻击) | - 禁止外部 IP 直接访问内部财务服务器的 22 端口(SSH)- 拦截针对企业官网服务器的流量轰炸攻击 |

3. 上网行为管理(EAM) | - 用户 / 部门级上网权限管控(如禁止研发部上班时间看视频)- 上网日志审计(记录员工访问的网站、传输的文件,满足合规要求)- 带宽限速(限制单个用户的下载带宽,避免占用过多资源) | - 金融行业按 “岗位权限” 管控员工上网范围,防止数据泄露- 教育机构审计学生的上网行为,避免访问不良网站 |

4. 内容安全防护 | - 网页过滤(拦截钓鱼网站、恶意网站、违规内容网站)- 邮件 / 文件防毒(联动杀毒引擎,扫描进出流量中的病毒、木马)- 数据防泄漏(DLP):识别并阻断敏感数据(如身份证、合同)的外发 | - 企业拦截 “仿冒 OA 系统” 的钓鱼网站,避免账号被盗- 医疗行业阻止员工通过邮件外发患者的病历数据 |

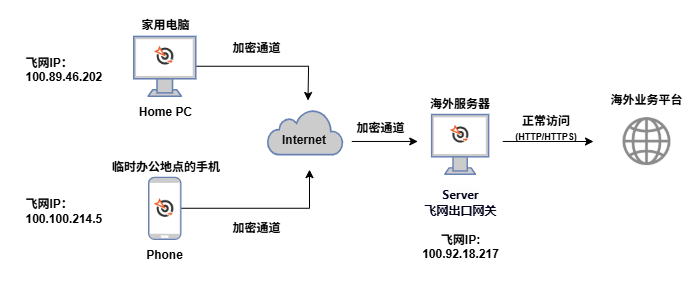

5. VPN 远程接入 | - 支持 IPsec VPN/L2TP VPN/SSL VPN(供远程员工、分支机构安全接入内网)- VPN 隧道加密(采用 AES-256 等加密算法,防止数据在传输中被窃取) | - 员工居家办公时,通过 SSL VPN 访问公司内网的 CRM 系统- 连锁企业的门店通过 IPsec VPN 与总部同步业务数据 |

6. 应用识别与管控 | - 深度包检测(DPI):精准识别上千种应用(如钉钉、Zoom、迅雷)- 应用优先级调度(保障核心业务应用如 ERP、视频会议的带宽)- 违规应用阻断(如禁止使用 P2P 下载工具、境外聊天软件) | - 企业保障 “视频会议” 应用的带宽,避免卡顿- 政府单位阻断未经授权的境外通讯应用 |

7. 可视化与运维 | - 实时流量监控(展示各部门、各应用的带宽占用情况)- 安全事件告警(如检测到恶意 IP 攻击、敏感数据外发时,实时推送告警)- 报表生成(自动生成上网行为报表、安全事件报表,供审计与分析) | - 运维人员通过仪表盘快速定位 “带宽占用过高” 的部门- 企业按月生成《网络安全审计报表》,提交给监管部门 |

8. 高可用性(HA) | - 双机热备(主网关故障时,备用网关自动接管,无感知切换)- 链路冗余(多 WAN 口接入不同运营商,某条链路断网时自动切换) | - 金融、电力等关键行业保障 “出口网关无单点故障”,避免业务中断- 电商企业在 “双十一” 期间,通过多链路冗余确保外网访问稳定 |

三、网络安全出口网关选型核心维度

企业选型需结合自身规模、业务需求、合规要求、预算范围,避免 “过度采购” 或 “功能缺失”,以下是 7 个关键选型指标:

1. 性能匹配:满足当前带宽与未来扩容

性能是选型的 “基础门槛”,核心关注两个指标:

吞吐量:设备能处理的最大数据流量(单位:Gbps),需覆盖企业当前总带宽(如 1000Mbps 带宽需选吞吐量≥1.5Gbps 的设备,预留 50% 冗余);

并发连接数:设备能同时处理的网络连接数量(单位:万 / 百万),员工数 100 人的企业需≥10 万并发,500 人以上企业需≥50 万并发。

注意:若企业有视频会议、大文件传输等大流量场景,需选择 “支持硬件加速(如 FPGA/ASIC 芯片)” 的设备,避免软件处理导致性能瓶颈。

2. 安全能力覆盖:匹配业务风险场景

不同行业的安全需求差异极大,需 “按需选择”:

通用企业:优先覆盖 “防火墙 + NAT + 上网行为管理 + VPN + 基础防毒”;

金融 / 医疗 / 政府:需额外增加 “数据防泄漏(DLP)+ 深度应用管控 + 合规审计日志 + 双机热备”;

外贸 / 跨国企业:需支持 “多运营商链路负载均衡 + 国际专线适配 + 境外应用识别(如 Zoom、Teams)”;

小微企业(50 人以下):可选择 “一体化轻量型设备”,兼顾成本与基础安全(如防火墙 + NAT + 简单上网管控)。

3. 易用性与运维成本

设备的 “管理复杂度” 直接影响运维效率,需关注:

管理界面:是否提供中文可视化 Web 界面,是否支持 “一键配置”(如 VPN 快速部署、带宽限速模板);

自动化运维:是否支持 “批量设备管理”(如多分支机构网关统一云端管控)、“故障自动告警”(邮件 / 短信 / 钉钉通知);

学习成本:厂商是否提供操作手册、视频教程,是否有技术支持团队(如 400 热线、远程协助)。

4. 合规性:满足行业监管要求

不同行业有明确的网络安全合规标准,选型时需确认设备是否符合:

通用标准:《网络安全法》《数据安全法》(需支持上网日志留存≥6 个月、安全事件可追溯);

行业标准:

金融行业:《商业银行信息科技风险管理指引》(需支持数据防泄漏、合规审计);

医疗行业:《医院信息安全管理规范》(需支持患者数据加密、访问权限管控);

教育行业:《教育信息化 2.0 行动计划》(需支持不良信息过滤、学生行为审计)。

5. 扩展性:适应未来业务增长

避免 “买完即淘汰”,需关注设备的扩展能力:

硬件扩展:是否支持模块化接口(如额外增加 WAN 口、光口)、可插拔硬盘(用于存储大量审计日志);

功能扩展:是否支持 “license 按需激活”(如初期不启用 DLP,未来业务需要时再付费开通);

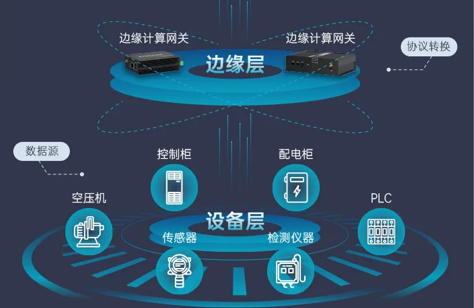

架构适配:是否支持 “云边协同”(如与企业云防火墙、SaaS 安全服务联动,构建全域安全防护)。

6. 可靠性与冗余

核心业务需保障 “出口不中断”,需关注:

双机热备(HA):是否支持 “主备模式” 或 “负载分担模式”,故障切换时间是否≤1 秒(无感知切换);

链路冗余:是否支持多 WAN 口(≥2 个),是否支持 “智能链路切换”(如某条宽带断网时,自动切换到备用链路);

硬件可靠性:是否采用工业级元器件(如冗余电源、无风扇设计),平均无故障时间(MTBF)是否≥10 万小时。

7. 厂商与服务:保障长期稳定使用

选择 “有实力、服务好” 的厂商,避免售后无保障:

厂商资质:是否具备网络安全产品认证(如国家信息安全等级保护三级 / 四级认证、ISO27001 认证);

服务能力:是否提供 “本地化技术支持”(如上门安装调试)、“定期固件更新”(修复漏洞、新增功能)、“应急响应服务”(如遭遇黑客攻击时,厂商协助处置);

市场口碑:参考同行业客户案例(如厂商是否服务过同规模、同行业的企业)、第三方评测报告(如 Gartner、IDC 的行业分析)。

四、常见选型误区

只看价格,忽略性能:低价设备可能吞吐量不足,导致高峰期卡顿(如 100 人企业买了 50 人规格的设备);

追求 “功能全”,不看实际需求:小微企业无需采购带 DLP 的高端设备,反而增加管理复杂度;

忽视合规性:未满足行业日志留存、审计要求,可能面临监管处罚;

不考虑扩展性:业务增长后,设备无法扩展功能或接口,只能重新采购,增加成本。

综上,网络安全出口网关的选型需 “以业务为核心,平衡性能、安全、成本与合规”,建议先梳理自身需求(如带宽、员工数、合规要求),再通过厂商 demo 测试、同行业案例参考,最终选择最适配的设备。

需求留言:

需求留言: